量子抗性加密未來部署:抵禦量子電腦威脅,守護香港用戶隱私安全

量子電腦正從理論走向現實,傳統RSA與ECC加密即將失效。本文深度分析量子抗性加密(PQC)的標準化進程、核心技術、部署策略及香港用戶的應對方案,涵蓋NIST後量子演算法、混血加密、VPN升級路徑,助你在Q-Day來臨前做好準備。

量子抗性加密未來部署:抵禦量子電腦威脅,守護香港用戶隱私安全

量子電腦唔再係遙遠嘅科幻產物。IBM、Google等科技巨頭已實證量子處理器能喺特定任務上碾壓最強超級電腦,而呢股算力風暴正高速撲向加密領域。一旦具備足夠量子位元嘅機器面世,今日保護住我哋銀行交易、VPN連線、訊息往來嘅RSA、ECC算法將會喺數分鐘內被徹底瓦解。對重視私隱嘅港人同海外華人而言,呢個唔係「會唔會發生」嘅問題,而係「幾時發生」嘅倒數。量子抗性加密(Quantum-Resistant Cryptography,簡稱PQC)嘅未來部署,正係應對呢場存亡級威脅嘅唯一解方。本文將由技術原理、標準競賽、實際部署路徑到常見誤區,全面拆解量子安全轉型嘅關鍵策略,幫你喺Q-Day降臨前築好防線。

量子電腦崛起:傳統加密為何岌岌可危?

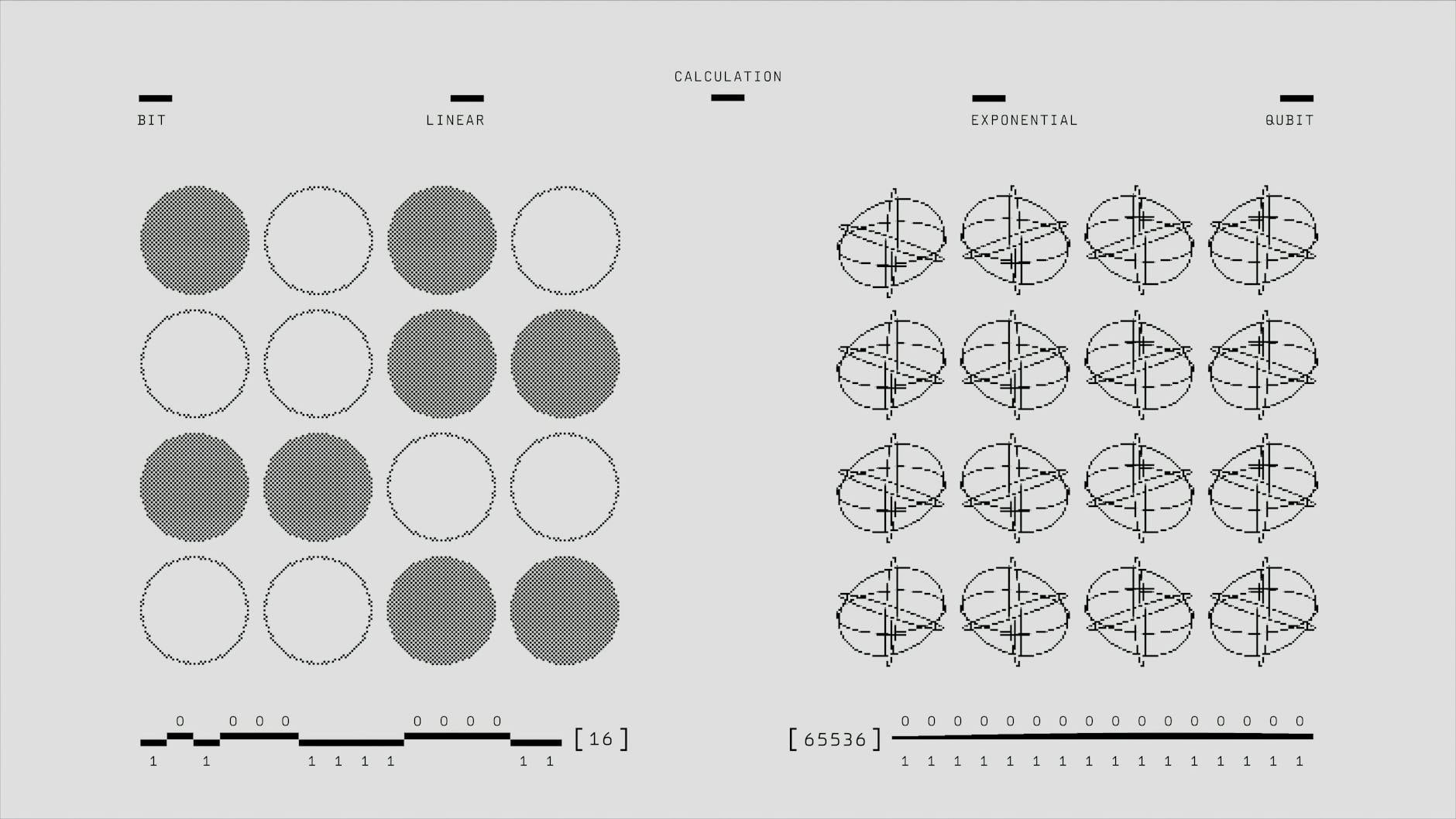

要理解量子抗性加密嘅迫切性,要先明白傳統公鑰加密嘅命門。RSA、Diffie-Hellman、橢圓曲線密碼(ECC)幾乎支撐起整個互聯網嘅信任基礎,佢哋依賴嘅數學難題——大整數因數分解(RSA)同離散對數問題(ECC)——對古典電腦嚟講近乎不可行。以RSA-2048為例,用目前最快嘅古典超級電腦破解,需要嘅時間比宇宙年齡仲要長。

但量子電腦引入咗顛覆性嘅演算法。1994年,數學家Peter Shor提出嘅Shor演算法,證明喺具備足夠量子位元嘅電腦上,因數分解同離散對數可以喺多項式時間內解決。簡單講,本來要億萬年嘅計算,量子電腦幾分鐘就搞掂。IBM嘅路線圖顯示,佢哋計劃喺2033年前推出10萬量子位元嘅系統;有研究團隊推算,破解RSA-2048大約需要2,000個邏輯量子位元嘅容錯量子電腦,雖然現今最高水準嘅量子處理器(如IBM Condor 1,121量子位元)仲未達到,但以超導同離子阱技術嘅進展,保守估計未來10到15年內就會見到實質性威脅。

更令安全專家憂慮嘅係「先收割,後解密」(Harvest Now, Decrypt Later)攻擊。敵對組織或情報機構現正大量截取並儲存加密數據,待量子電腦成熟後再一次性解密。呢種威脅對長期機密(例如政府檔案、企業知識產權、個人醫療記錄)尤其致命,因為數據嘅生命週期往往長達數十年。香港作為國際金融中心,每日有海量跨境資金流同敏感商業通訊經由加密通道傳輸,若然未有部署量子抗性加密,所有2024年嘅密文到2035年就可能變成明碼,後果不堪設想。

量子抗性加密技術核心原理:從格密碼到多元密碼學

量子抗性加密並非單一演算法,而係一系列能夠抵抗Shor演算法及已知量子攻擊嘅密碼系統總稱。目前主流學派包括:

- 格密碼學(Lattice-based Cryptography):建基於格上嘅困難問題,例如最短向量問題(SVP)同帶誤差學習(LWE)。呢類問題對古典同量子電腦同樣棘手,冇已知量子演算法能有效破解。CRYSTALS-Kyber(密鑰封裝)同CRYSTALS-Dilithium(數位簽章)就係格密碼嘅代表作,已獲NIST選為標準。

- 編碼密碼學(Code-based Cryptography):依賴解碼一般線性碼嘅NP困難性,McEliece演算法自1978年提出至今未被量子攻破,但公鑰尺寸偏大(Classic McEliece公鑰可達數百KB)。

- 多元密碼學(Multivariate Cryptography):基於多元二次方程組求解困難度,簽章速度快,但密鑰尺寸同歷史安全性曾受質疑,Rainbow演算法就係典型(惟其後被古典攻擊突破,顯示選擇演算法需審慎)。

- 哈希簽章(Hash-based Signatures):安全性僅依賴雜湊函數嘅抗碰撞性,量子攻擊不構成額外威脅,SPHINCS+係無狀態哈希簽章嘅標準方案,但簽章長度較長。

- 超奇異橢圓曲線同源密碼學(SIKE):曾係熱門後量子候選,但2022年被發現存在致命古典弱點而遭淘汰,足見任何演算法都需經過極端嚴謹嘅安全分析。

量子抗性加密嘅核心邏輯係「多樣性」——唔再單靠一個數學難題,而係構建多元化嘅密碼生態。NIST(美國國家標準暨技術研究院)喺2016年啟動後量子密碼標準化徵集,歷經三輪篩選,最終於2024年8月正式公布首批三項標準:FIPS 203(ML-KEM,基於Kyber)、FIPS 204(ML-DSA,基於Dilithium)及FIPS 205(SLH-DSA,基於SPHINCS+)。呢啲標準嘅推出,代表量子抗性加密正式從實驗室走入產業應用階段。

全球標準化進程:NIST後量子密碼演算法競賽與Q-Day倒數

「Q-Day」呢個業界術語,指嘅係量子電腦達到能破解現行公鑰加密嘅關鍵時刻。雖然冇人能夠準確預測Q-Day何時降臨,但美國國家安全局(NSA)早於2022年已要求國家安全系統必須喺2035年前全面遷移到後量子密碼;歐洲電信標準協會(ETSI)同國際標準組織(ISO)亦同步推動相關框架。

NIST嘅標準化競賽係全球風向標。最初有82個候選方案,經過七年嚴苛檢驗,最終選出上文所述嘅三項標準。值得留意嘅係,NIST並未完全淘汰McEliece類演算法,第四輪仍在評估Classic McEliece、BIKE、HQC等編碼密碼,以提供備用方案。同時,NIST亦呼籲機構採取**混血加密(Hybrid Cryptography)**策略,即同時使用傳統ECC/RSA同PQC演算法進行密鑰交換,確保即便PQC新秀被破解,仍有傳統加密墊底——當然,呢種做法會增加計算開銷同頻寬,但喺過渡期係最穩健嘅防禦。

對於香港企業同一般用戶,標準化意味住開源庫同商業產品已陸續支援PQC。OpenSSL 3.2已加入後量子密碼演算法嘅初步支援;Cloudflare、Google Chrome亦在TLS連接中實驗PQC交握。2024年7月,Google宣布Chrome 124預設啟用基於Kyber嘅後量子密鑰交換,覆蓋所有Google服務同Android裝置。Apple亦喺iOS 17.4同macOS 14.4引入PQ3協議,將訊息加密提升至抗量子水平。呢啲巨頭舉動清楚顯示,量子抗性加密部署唔再係Optional,而係基建升級嘅必修課。

香港及海外華人應如何部署:VPN與通訊工具升級路徑

對一般用戶,尤其係依賴VPN保護私隱嘅港人同海外華人,量子抗性加密嘅部署應該從兩個層面著手:通訊信道上嘅加密(TLS/VPN協議)同數據本身嘅加密(端對端加密訊息)。

VPN服務升級:主流VPN供應商多數仍使用AES-256作對稱加密,搭配RSA或ECC進行密鑰交換。AES-256被認為本身具備部分量子抗性(Grover演算法僅將安全性減半至128位元),但密鑰交換環節係致命傷。用戶應選擇已明確宣布部署混血後量子密鑰交換嘅VPN服務,或採用支援PQC嘅自建方案(例如使用WireGuard協議並替換其密碼套件)。部分新興VPN品牌已將CRYSTALS-Kyber整合到OpenVPN同自家協議中,標榜「抗量子VPN」,但用戶需自行核實佢哋實際實作嘅演算法係咪NIST標準版本,而非初選淘汰嘅候選方案。

端對端加密通訊:Signal、WhatsApp等即時通訊App嘅端對端加密(E2EE)同樣面臨威脅。Signal Protocol依賴X3DH(擴展三重Diffie-Hellman),若密鑰交換被量子破解,所有訊息內容隨即曝光。Signal已在2023年宣布其PQXDH協議,將X25519與Kyber-1024結合,實現向後兼容嘅混血安全。香港用戶宜及時更新應用程式,並確認聯絡人同樣啟用最新協議,否則通訊可能降級至傳統加密。對於自行管理嘅郵件伺服器或雲端儲存,應考慮使用支援PQC嘅加密軟體(如GnuPG未來版本),並以抗量子簽章重新簽署長期密鑰。

個人層面行動清單:

- 檢查所有使用中嘅加密服務(VPN、雲端、通訊App),查廠商有否公布PQC路線圖。

- 啟用作業系統同瀏覽器嘅自動更新,確保接收PQC相關修補。

- 對極敏感檔案,考慮先以AES-256對稱加密,再以PQC演算法封裝金鑰,形成雙重保護。

- 拋棄長期不變嘅加密習慣,縮短金鑰生命週期,並為重要帳戶啟用支援PQC嘅硬體安全金鑰(如FIDO2未來標準)。

實際挑戰與誤區:延遲、相容性與成本迷思

部署量子抗性加密並非簡單嘅「即插即用」。PQC演算法普遍帶來較大嘅密鑰尺寸同運算開銷。以Kyber-768為例,公鑰為1,184位元組,密文為1,088位元組,相比傳統ECDH P-256嘅65位元組公鑰,體積膨脹超過十倍;TLS握手過程中若採用純PQC,可能導致延遲增加,對低頻寬或高併發場景造成壓力。不過,混血方案通常只喺初始握手階段引入微秒級延遲,對於觀看影片或瀏覽網頁嘅用戶影響微乎其微,但對於物聯網(IoT)裝置或實時交易系統,就需要更精細嘅調校。

另一個普遍誤區係「而家唔需要理會,等Q-Day臨近先部署」。安全遷移往往需要數年甚至十年時間——機構要先進行密碼資產盤點,識別所有用到加密嘅系統,然後逐步升級或替換無法支援PQC嘅老舊硬體。金融業SWIFT網絡已要求成員銀行喺2025年前展開後量子密碼評估;香港金融管理局(HKMA)亦正督導銀行業進行相關壓力測試。若等到量子威脅迫在眉睫,屆時可能面臨大規模系統癱瘓或被迫接受不安全嘅過渡方案。

成本方面,的確存在伺服器升級、軟體授權同人才培訓嘅開支。但相較於數據外洩帶來嘅聲譽災難同法律責任,PQC部署嘅邊際成本極低。而且,多數開源PQC庫(如liboqs)允許企業免費整合,雲端供應商亦逐步將PQC搬上基礎架構,降低採用門檻。

未來展望:從混血加密到全域抗量子生態

量子抗性加密嘅未來部署唔會止於標準公布。下一階段會係從混血模式走向原生後量子生態,即所有協議預設僅使用量子安全演算法,並完全淘汰RSA/ECC。TLS 1.3已預留後量子密碼套件註冊空間,QUIC協議亦跟進;預計2030年後,主流瀏覽器同伺服器將預設關閉非PQC交握。

另一個焦點係輕量化PQC嘅發展。NIST已針對資源受限裝置啟動第二輪徵集,要求簽章同密鑰封裝方案能夠喺8位元微控制器上運行。呢啲輕量標準將為智能家居、車聯網同穿戴裝置注入量子安全基因。

對香港用戶而言,地緣政治因素不可忽視。部分國家或地區可能偏好自主研發嘅後量子演算法(例如中國嘅SM2/SM9已推出兼容量子抗性嘅延伸版本),形成區域化密碼生態。用戶選擇VPN或通訊工具時,應關注服務供應商所採用嘅演算法是否符合國際標準,並具備跨互通性,避免因標準壁壘導致安全漏洞。

量子抗性加密未來部署仲會帶動**密碼敏捷性(Crypto-agility)**概念普及。組織應建立能夠快速切換密碼演算法嘅架構,令系統可以喺發現新弱點時,數小時內更換密碼元件,而唔係花幾個月停機翻新。呢種設計哲學將成為下一代網絡安全嘅根基。

FAQ

Q1: 我而家用緊嘅VPN已經有AES-256,係咪足夠抵禦量子攻擊? AES-256對稱加密本身被認為具備量子抗性(安全性降至128位元),但VPN嘅密鑰交換過程通常使用RSA或ECDH,呢部分喺量子電腦面前極為脆弱。必須確保VPN供應商已引入後量子密鑰交換或混血模式,先至係真正抗量子。

Q2: 量子抗性加密會唔會令上網速度慢好多? 手續會有輕微增加,特別係TLS握手階段,但對一般瀏覽、串流嘅影響唔明顯。現代硬體(包括手機)都能夠快速處理格密碼運算。性能損耗通常喺5-15%之間,隨住演算法同硬體加速(如AES-NI對稱部分、PQC專用指令集)普及,呢個差距會進一步縮小。

Q3: 我係普通用戶,幾時應該開始轉用抗量子服務? 而家就要開始關注。你可以啟用瀏覽器嘅後量子實驗選項(Chrome已預設開啓),更新通訊App,並喺選購新服務(如VPN、雲端儲存)時優先考慮已支援PQC嘅供應商。對於重要資料,即刻採用混血加密備份。

Q4: NIST標準演算法係咪絕對安全?會唔會又俾量子攻破? 冇任何密碼學方案係「絕對安全」。NIST標準經歷全球安全專家多年分析,目前冇已知量子攻擊能喺現實時間內破解。但密碼學係持續演變嘅學科,日後可能出現新攻擊手法,所以密碼敏捷性同定期演算法輪換先係長遠之策。

Q5: 香港有冇相關法規要求使用量子抗性加密? 暫時未有強制性法規,但香港個人資料私隱專員公署喺數據安全指引中強調,資料使用者應採用合理可行嘅加密保護,並定期檢討新興威脅;金管局亦鼓勵銀行業為後量子密碼做準備。隨著國際標準成熟,預計未來會有更清晰嘅合規要求出現。

總結:立即啟動量子安全轉型,唔好等到Q-Day敲門

量子抗性加密未來部署唔再係學術界嘅紙上談兵,而係每個重視私隱嘅個體同組織必須落實嘅行動。香港作為高度數碼化嘅社會,加上獨特嘅地緣環境,私隱保護需求尤其尖銳。由今日起,審視你嘅數碼生活:通訊App係咪已支援後量子握手?VPN供應商有冇明確PQC路線圖?備份檔案係否仍用十幾年前嘅RSA密鑰加密?Q-Day嘅倒數已經開始,而量子抗性加密就係我哋為未來數十年數據安全買下嘅最強保險。與其被動等待量子風暴,不如主動構建一個全域抗量子嘅數碼堡壘。